提起如何入侵局域網電腦(局域網黑進另一臺電腦) 大家在熟悉不過了,被越來越多的人所熟知,那你知道如何入侵局域網電腦(局域網黑進另一臺電腦) 嗎?快和小編一起去了解一下吧!

博發自奧菲斯量子比特報道| QbitAI,微信官方賬號

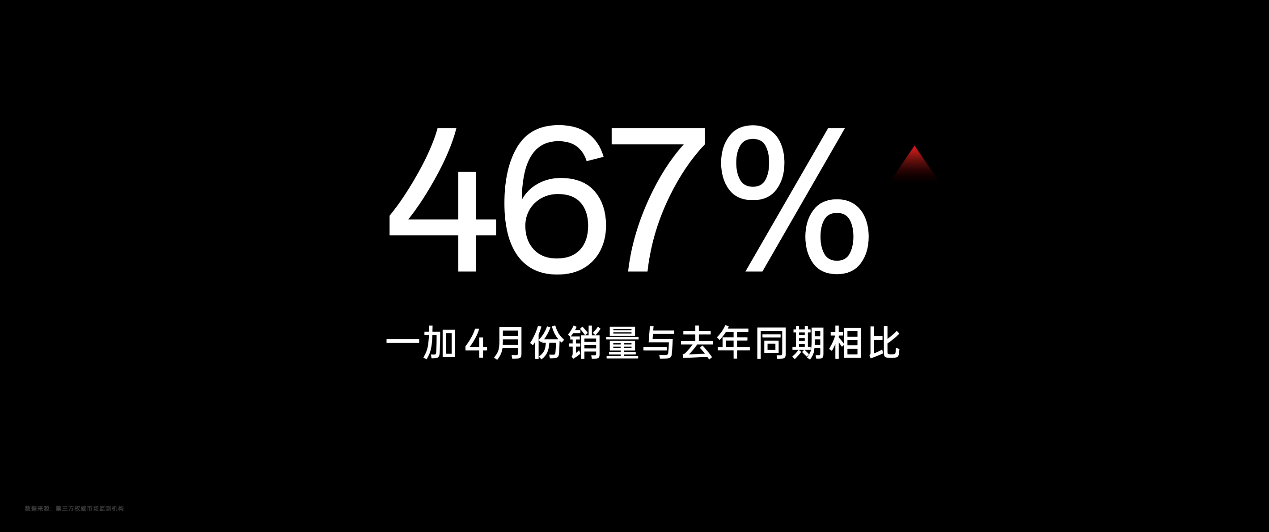

電腦被盜三十分鐘后,公司內網被接入。

【資料圖】

【資料圖】

不僅擁有活動目錄中的基本權限,還可以在內部文件中自由來去!

但是我的受到嚴密保護的Windows防火墻呢?

我可以生成和存儲各種密鑰的TPM芯片呢?

黑客是如何越過這些障礙的?

繞過TPM

好了,現在請請出我們的受害者—

一臺搭載Windows 10系統的聯想筆記本電腦。

它使用Microsoft BitLocker,由Microsoft可信平臺模塊(TPM)加密。

此時,要提取驅動器的解密密鑰,入侵內網,需要從TPM入手:

然而,這是一種具有高度復雜結構和許多篡改檢測和保護的硬件。直接攻擊Youyou.com可能要花很多時間..

因此,我們可以圍繞TPM討論依賴關系和內容。

例如...不使用TPM 2.0標準的加密通信功能的BitLocker。

這意味著從TPM發送的所有數據都以明文的形式在SPI總線上傳輸,包括Windows的解密密鑰。

如果您能掌握該密鑰,就可以解密驅動器,獲得VPN客戶端配置的訪問權限,然后訪問內部 *** 。

但是現在問題又來了。

要捕獲SPI總線上的數據,將引線或探針連接到TPM的引腳。

這個“引腳”只有0.25mm寬,相隔0.5mm,是一個平放在芯片表面,很難物理連接的偽引腳。

有沒有更大更好連接的?

有:

這是一個和TPM共用一條SPI總線的CMOS芯片,管腳非常清晰。

好了,Saleae邏輯分析儀,連接!

來自預登錄功能“后門”的入侵

現在,檢測器已連接,計算機已啟動。

現在,我們需要在數百萬個SPI字節中找到一個正在發送的BitLocker解密密鑰。

首先,使用HLA進行事務分析:

經過幾天的排查和比對,我們找到了TPM命令包不同位掩碼的組合,以及用友找密鑰使用的不同正則表達式。

然后用bitlocker-spi-toolkit解析這些請求,密鑰就獲得了!

接下來,我們用密鑰解密SSD,看看里面有什么。

拔下SSD,將其安裝在適配器上,然后插入:

完成磁盤鏡像后,我們使用脫臼工具集來解密驅動器。

另外,我們還發現了正在使用的VPN客戶端:Palo Alto的Global Protection (GP)。

GP有一個預登錄功能,它對端點(不是用戶)進行身份驗證,并允許域腳本或其他任務在端點啟動后立即運行。

這樣,我們就可以在沒有任何憑證的情況下,使用粘滯鍵后門訪問VPN。

通過后門訪問,我們需要將解密的Windows映像引導到虛擬機中。

因此,首先創建一個VMDK,將解密BitLocker分區和加密映像的初始扇區映射到適當的VM分區:然后使用VMDK和粘滯鍵后門的WIndows映像創建并啟動虛擬機,并按WIndows U:

△全局保護狀態:已連接

然后,您可以在域中運行基本的 *** B命令。

比如查詢用戶、組、系統等 *** 域控制器的各類域信息。

或者列出并查看 *** E內部共享的文件內容:

您還可以通過訪問此計算機帳戶發起內部攻擊。

例如,將一個文件寫入內部文件服務器并讀回:

現在,我們已經進入了內部 *** -

包括活動目錄中的基本特權和對內部文件共享資源的訪問權限。

有了這個,就有可能開始進行LNK攻擊或安裝木馬的pdf入侵,最終數據泄漏是可能的。

Windows11更新強制設備安裝TPM2.0。

當然,以上所有過程都不是真正的黑客攻擊。

相反,一家美國 *** 安全公司Dolos Group回應了客戶的質疑:

你能對被偷的筆記本做什么?你能進入我們的內部網嗎?

因此,Dolos Group團隊展示了如何使用一臺“被盜”的公司筆記本電腦,將幾個漏洞鏈接在一起,最終進入公司內部網。

值得注意的是,Dolos小組在入侵開始時就提到:

BitLocker不使用TPM 2.0標準的加密通信功能。

這不禁讓人想起Windows S11更新時強制設備必須有TPM2.0的措施:

那么,與1相比,2.0版本增加了哪些功能呢?x標?

簡單地說,TPM 2.0大大增加了內置于模塊中的加密算法的類型和安全性。

所以兼容的軟件和場景更多,生成的密碼更長,更難破解。

結合以上用舊版TPM入侵電腦的情況,似乎很容易理解微軟將TPM2.0列入Windows 11必備硬件配置列表。

不過,也有網友表示:

為了避免這個問題,您應該有一個必要的外部密碼來解鎖硬盤,而不是TPM。

參考鏈接:[1]https://dolos group . io/blog/2021/7/9/從被盜筆記本電腦到公司內部 *** [2]https://news.ycombinator.com/item? id = 27986316

團隊:https://dolosgroup.io/

—結束—

量子QbitAI頭數簽名

我們之一次了解到尖端技術的趨勢。

關鍵詞: 局域網

責任編輯:Rex_23